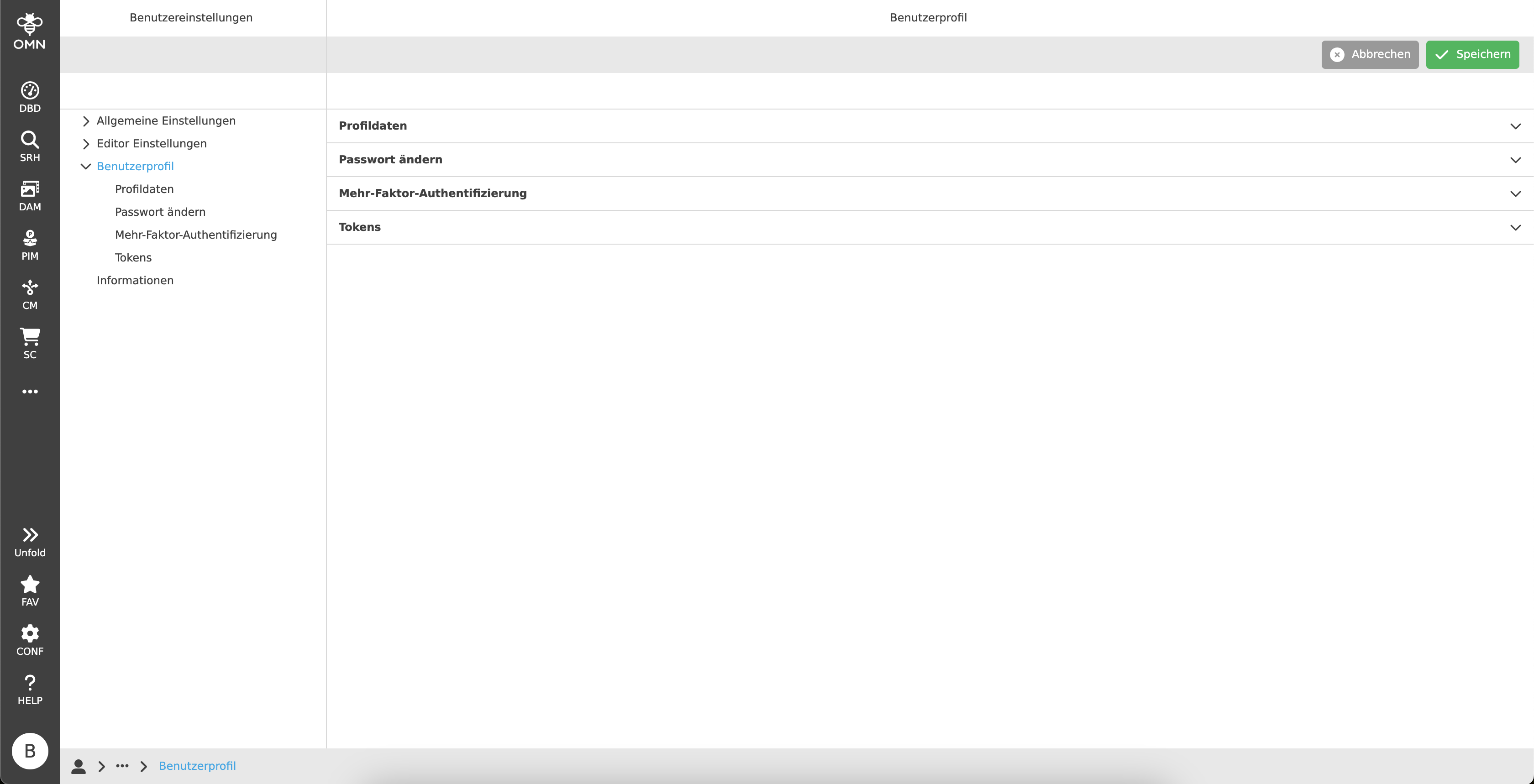

Benutzerprofil

Im Benutzerprofil können Nutzer ihre persönlichen Nutzerdaten (Profilbild, persönliche Daten) editieren oder ihr Passwort ändern.

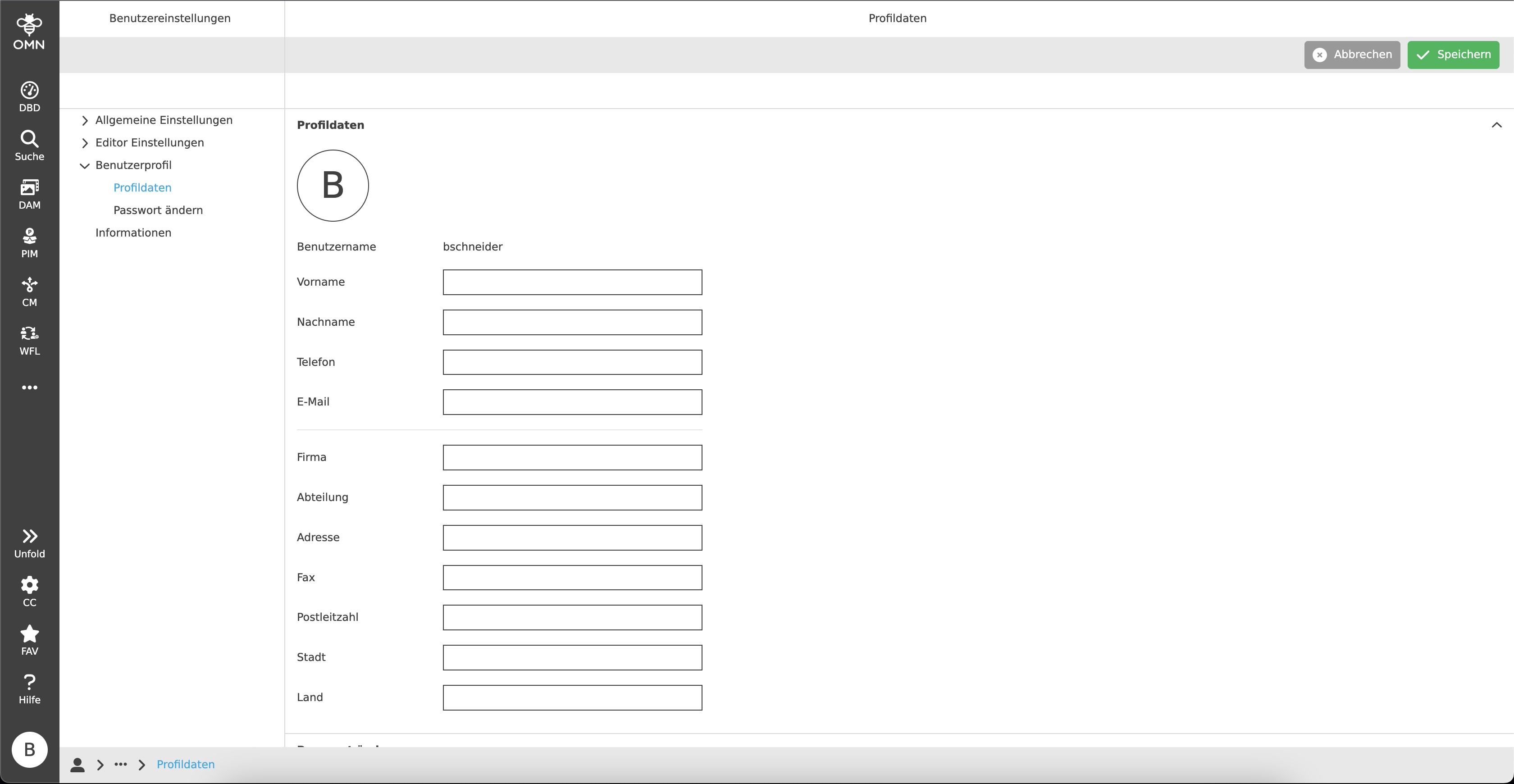

Profildaten

Innerhalb der Profildaten kann ein Benutzer seine persönlichen Daten einsehen und verwalten.

Hierzu sind einige Felder (beispielsweise der Name, E-Mail-Adresse, etc.) vorhanden, die editiert werden können.

Anschließend können mit einem Klick auf "Speichern" in der Toolbar alle Änderungen gespeichert werden.

Der Benutzername ist fest vorgegeben und kann daher nicht geändert werden.

Weiterhin hat jeder Nutzer ein vordefiniertes Profilbild.

Standardmäßig besteht dieses aus den Initialen des Nutzers und kann, falls gewünscht, gegen ein eigenes Profilbild ausgetauscht werden.

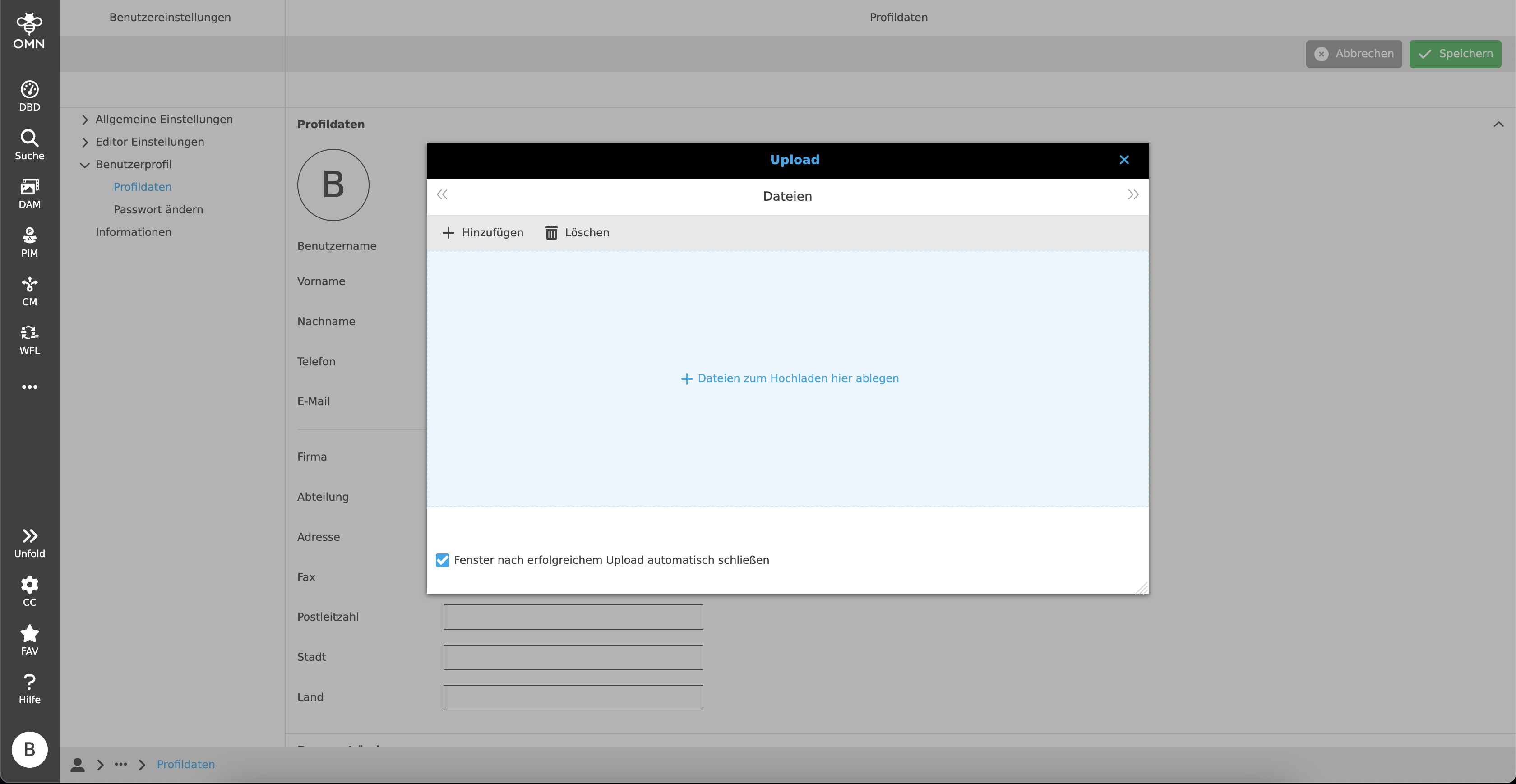

Dazu müssen die Benutzer auf den Kreis mit den Initialen klicken. Daraufhin öffnet sich ein Upload-Fenster, worüber das gewünschte Bild hochgeladen und eingefügt werden kann.

Um das zugewiesene Profilbild im Nachgang zu bearbeiten oder zu löschen, muss der Benutzer über das Profilbild hovern. Tut er dies, kann er mithilfe eines Stiftsymbols ein anderes Profilbild hochladen und mit dem Mülleimersymbol das Profilbild löschen.

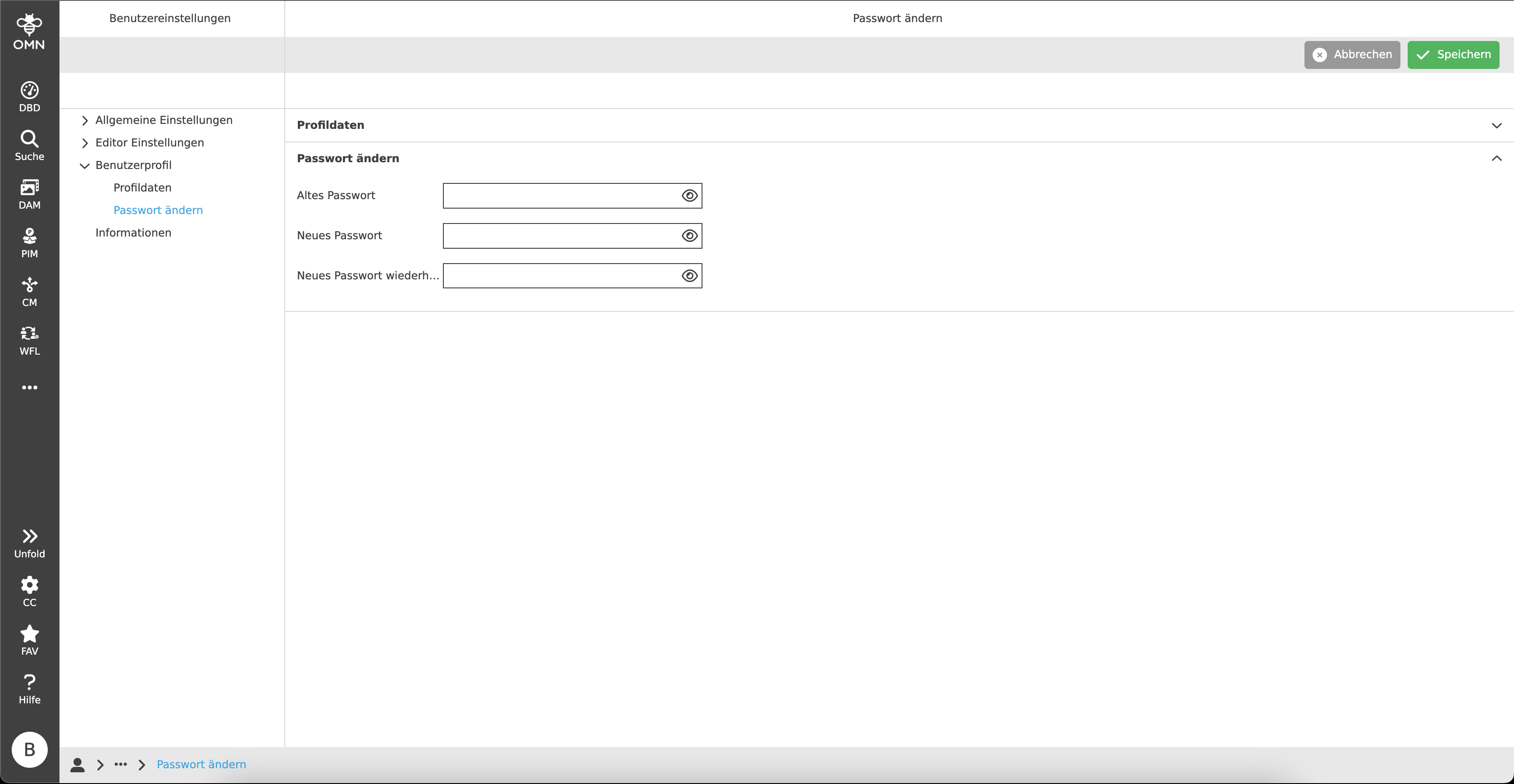

Passwort ändern

Im Bereich "Passwort ändern" kann sich der Benutzer ein neues Passwort erstellen.

Hierzu muss zunächst das alte Passwort eingegeben werden und darunter zweimal das neue Passwort.

Mithilfe des "Auge"-Icons können die jeweiligen Felder sichtbar gemacht werden.

Aus Sicherheitsgründen ist diese Einstellung standardmäßig deaktiviert.

Anschließend kann in der Toolbar auf "Speichern" geklickt werden, um die Änderungen zu speichern.

Mehr-Faktor-Authentifizierung (MFA)

Wenn der OMN-Benutzer den Keycloak Login aktiviert hat, kann er eine Zwei-Faktor-Authentifizierung (2FA) verwenden, um seinen Login besser zu sichern.

Dadurch wird ein zusätzlicher Sicherheitsschritt zur Verifizierung nach der Anmeldung mit dem Passwort hinzugefügt.

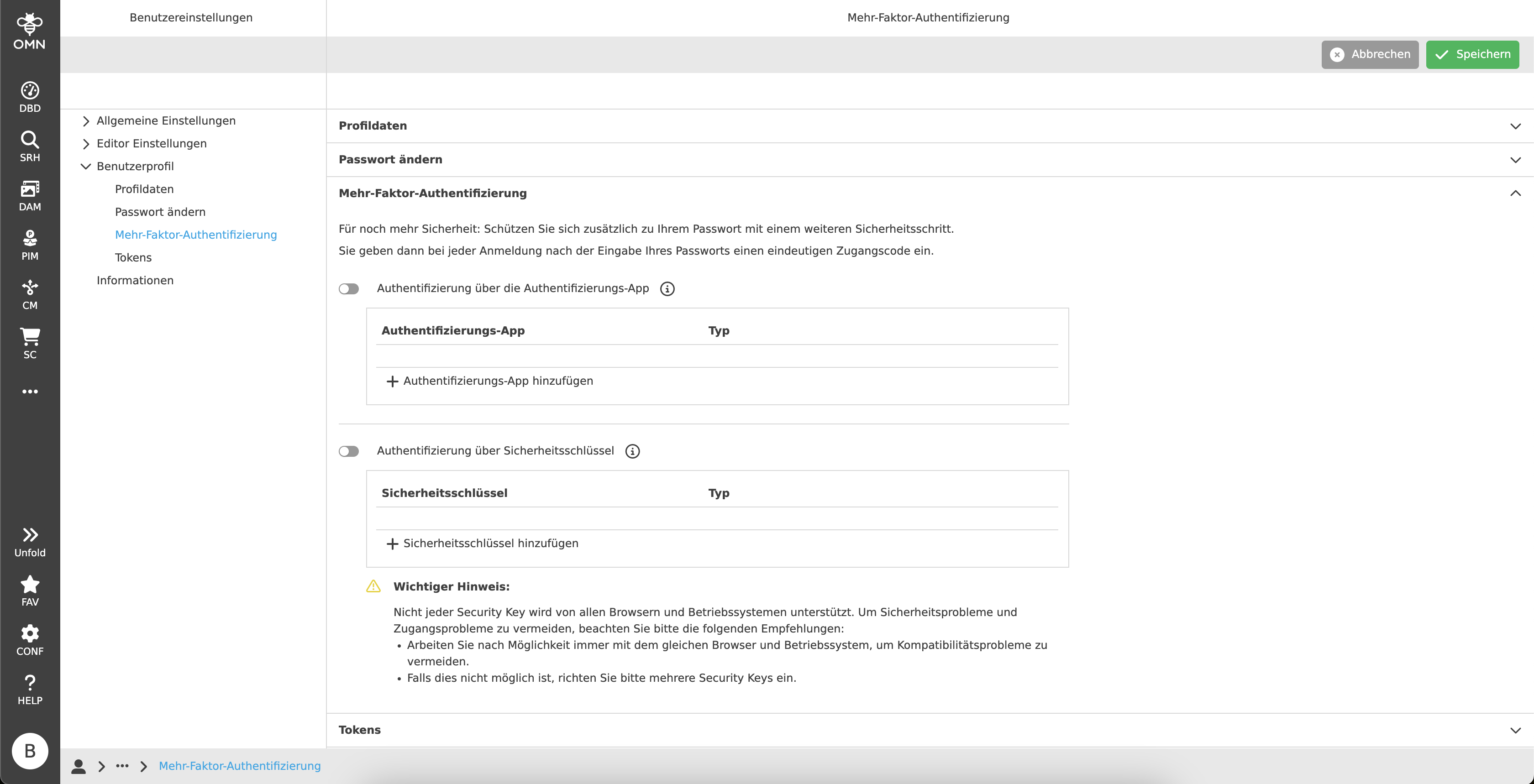

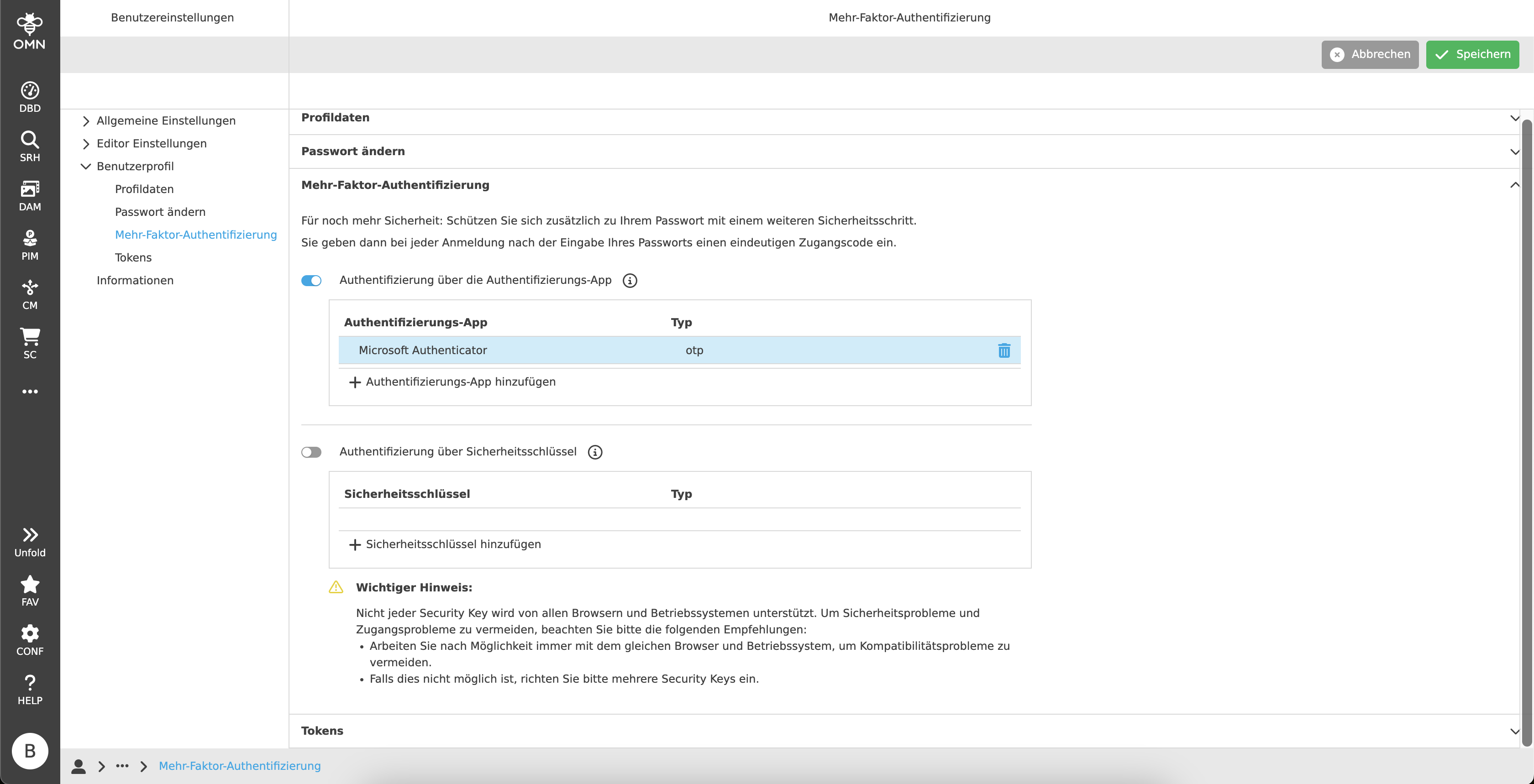

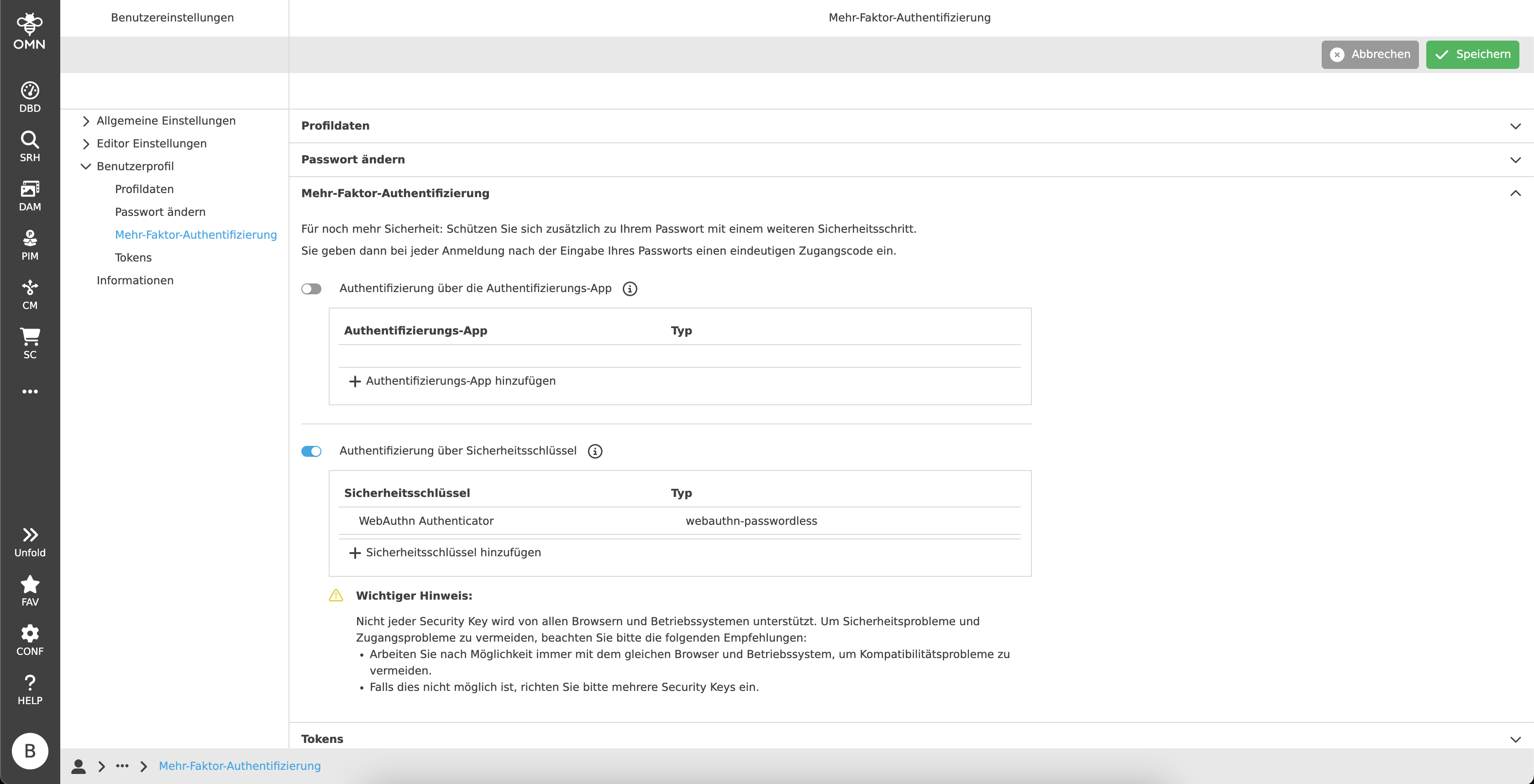

Genereller Aufbau

Um 2FA zu aktivieren, gibt es den Bereich Multi-Faktor-Authentifizierung in den Benutzereinstellungen, in dem zwei verschiedene Arten der Authentifizierung eingestellt werden können:

| IDP-Benutzer können diesen Abschnitt in den Benutzereinstellungen nicht sehen, da dieser Benutzertyp außerhalb von OMN verwaltet wird. Er ist nur für OMN-Benutzer verfügbar. |

Jede Methode hat ihren eigenen Bereich mit einer Tabelle, in der alle eingestellten Apps und Schlüssel angezeigt werden.

Der Benutzer kann dort die gewünschte Authentifizierungsmethode einstellen und sie per Toggle-Button aktivieren oder deaktivieren.

| Der Benutzer braucht für Änderungen in diesem Abschnitt nicht auf „Speichern“ zu klicken, da eine direkte Kommunikation mit dem Keycloak-Server besteht. |

Authentifizierung über die Authentifizierungs-App

Bei der Zwei-Faktor-Authentifizierung über eine Authentifizierungs-App werden Einmal-Passwörter (OTP) verwendet, um den Benutzer zu verifizieren.

Daher benötigt der Benutzer ein Gerät, z. B. ein Smartphone, auf dem eine Authentifizierungs-App installiert ist.

Die folgenden Apps werden offiziell unterstützt:

-

Google Authenticator

-

Microsoft Authenticator

-

FreeOTP

|

Es gibt eine Reihe anderer Apps, die in der Regel ebenfalls in der Lage wären, die Aufgabe zu erfüllen. Dafür gibt es aber keine Garantie. Die oben genannten Apps werden daher für die Verwendung empfohlen. |

Um eine App einzurichten, muss der Benutzer auf den Button „Authentifizierungs-App hinzufügen“ in der Tabelle klicken.

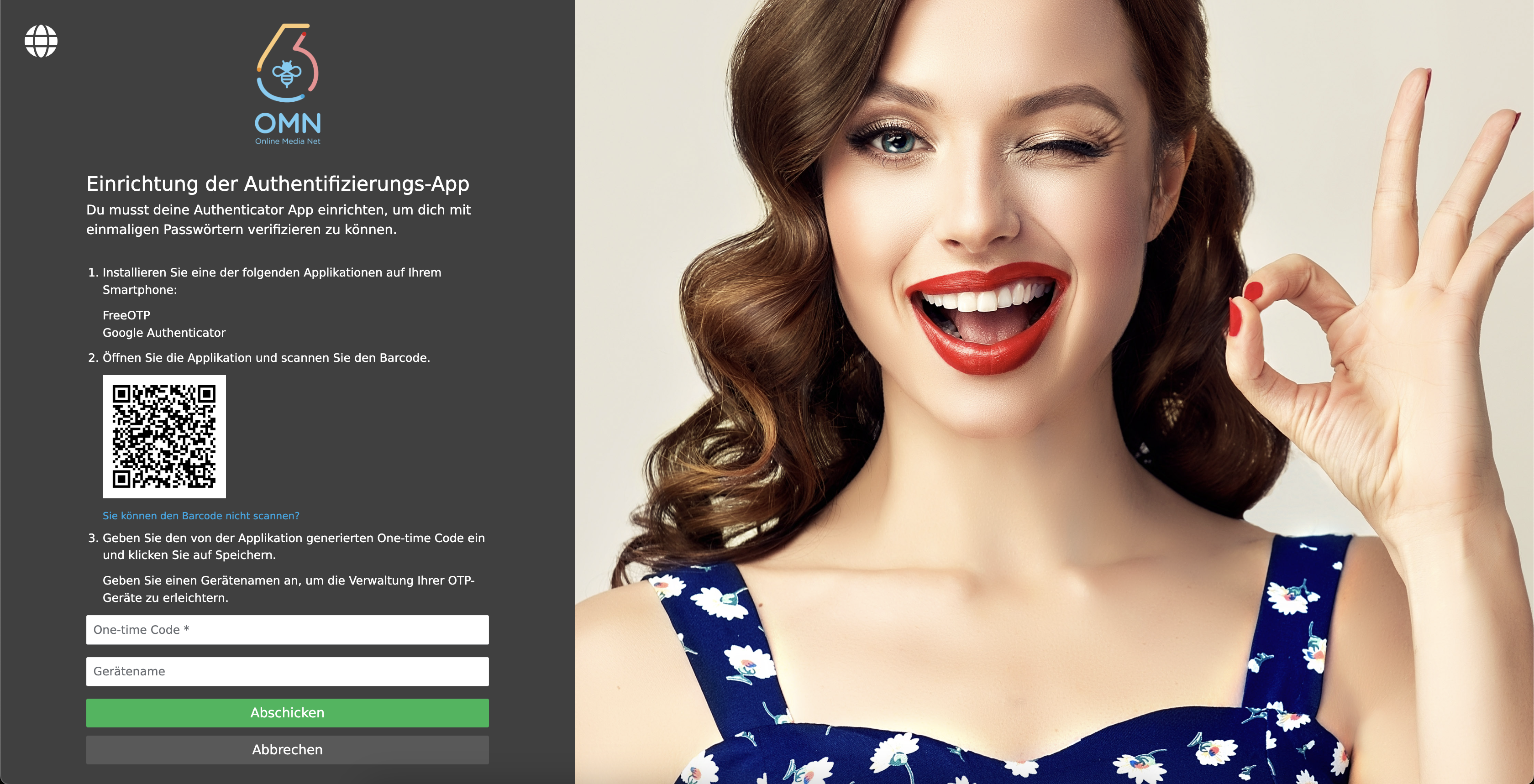

Danach wird dem Benutzer die Seite „Einrichtung der Authentifizierungs-App“ angezeigt.

Wie die Login-Seite ist die Setup-Seite in zwei Hauptbereiche gegliedert, einen Einrichtungsbereich auf der linken Seite und einen benutzerdefinierten Bereich auf der rechten Seite.

Der Einrichtungsbereich verfügt über einen Sprachwechsler in der oberen linken Ecke.

In der Mitte dieses Bereichs befinden sich das OMN-Logo, eine Willkommensnachricht und Anweisungen zur Installation der Authentifizierungs-App:

-

Installieren der Authentifizierungs-App.

-

Scannen des Barcodes mit der App.

Alternativ kann ein Schlüssel durch Klick auf den Link „Sie können den Barcode nicht scannen?“ eingegeben werden. -

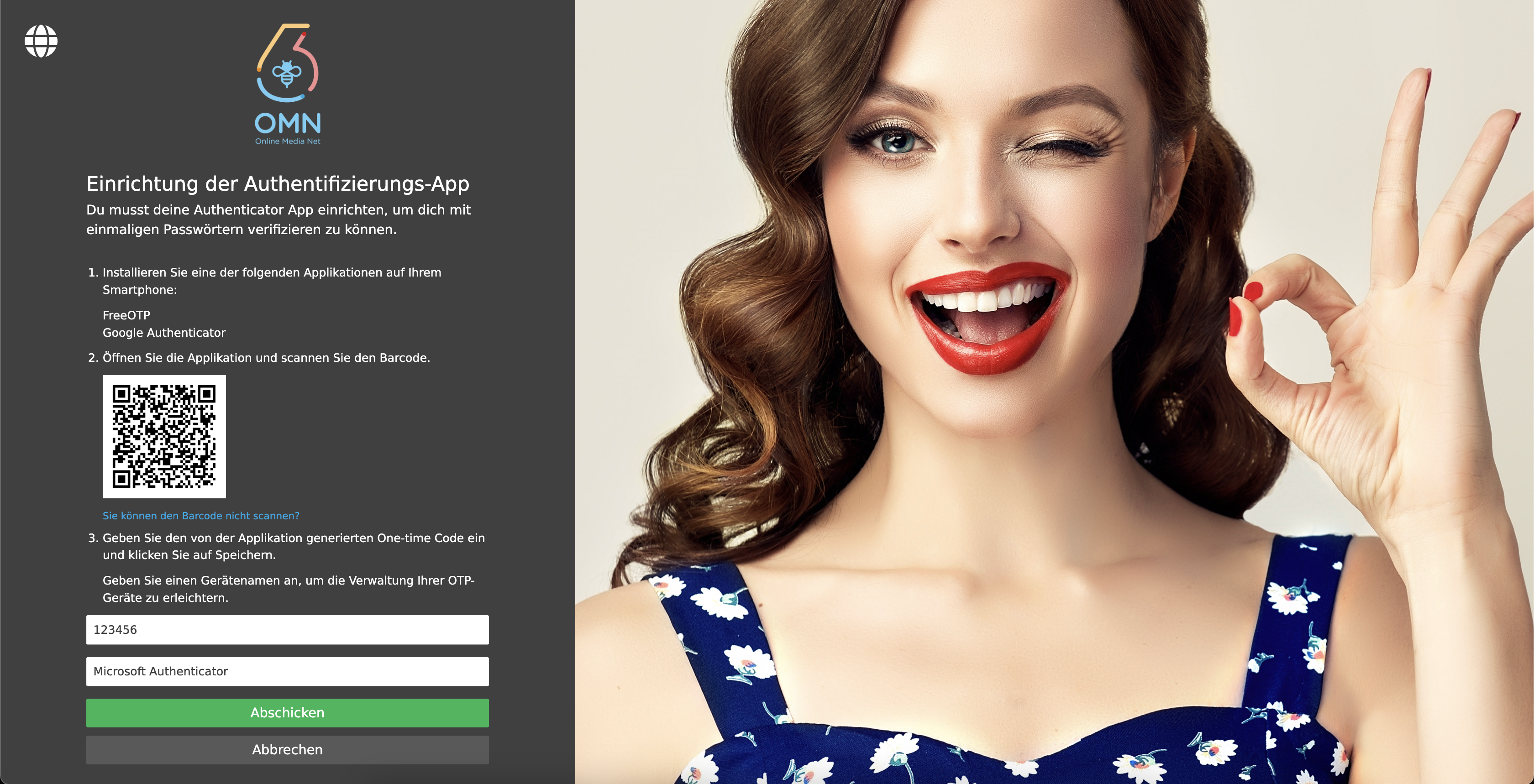

Es wird ein einmaliger Code generiert, der in das Eingabefeld eingetragen werden muss.

Es ist möglich, einen Gerätenamen einzugeben, um die registrierte App später in der Tabelle in den Benutzereinstellungen besser zu unterscheiden.

-

Mit einem Klick auf den Button „Abschicken“ wird die App registriert.

Mit einem Klick auf den Button „Abbrechen“ kehrt der Benutzer zu den Benutzereinstellungen zurück und verwirft alle Eingaben.

| Es ist möglich, mehrere Authentifizierungs-Apps einzurichten. |

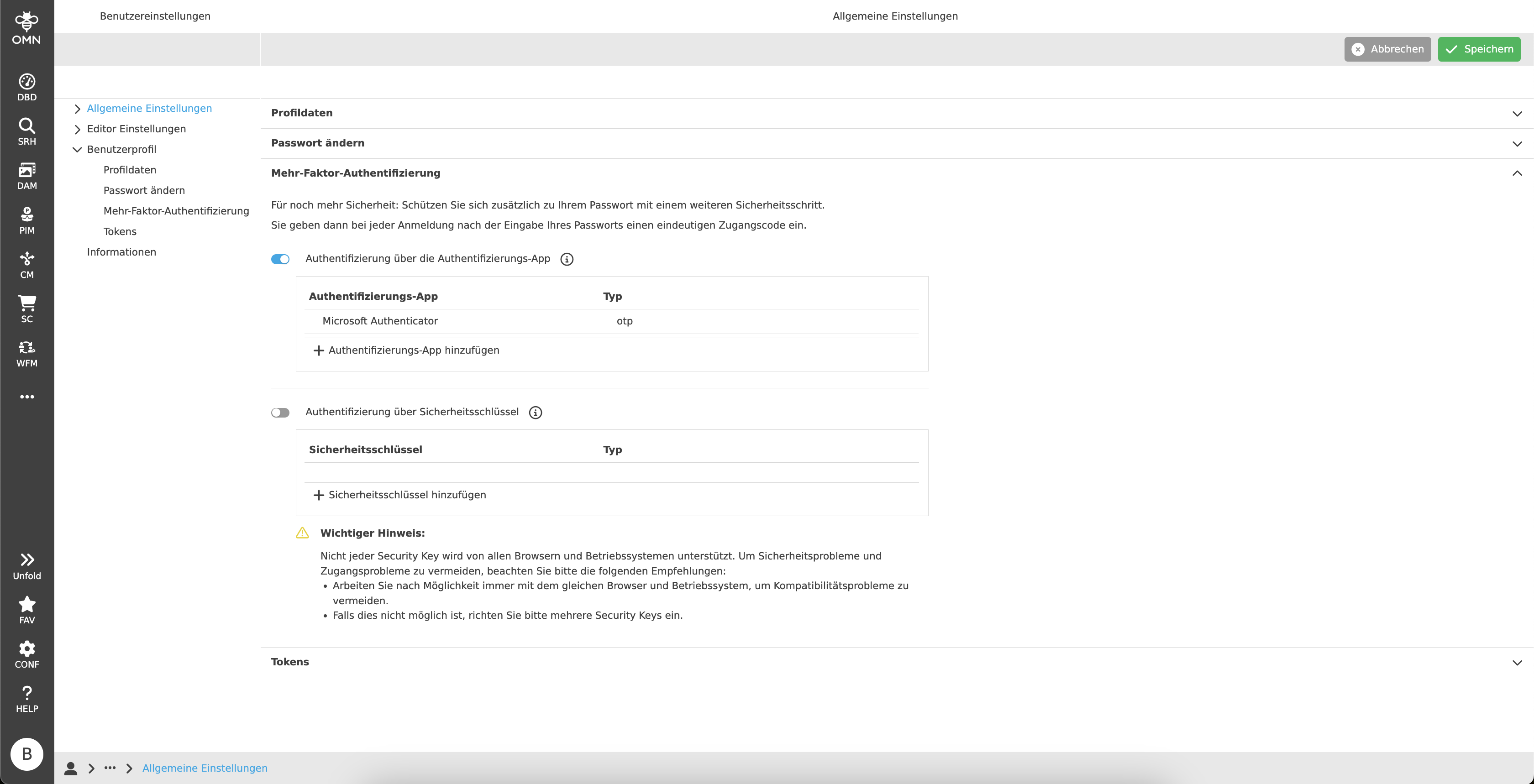

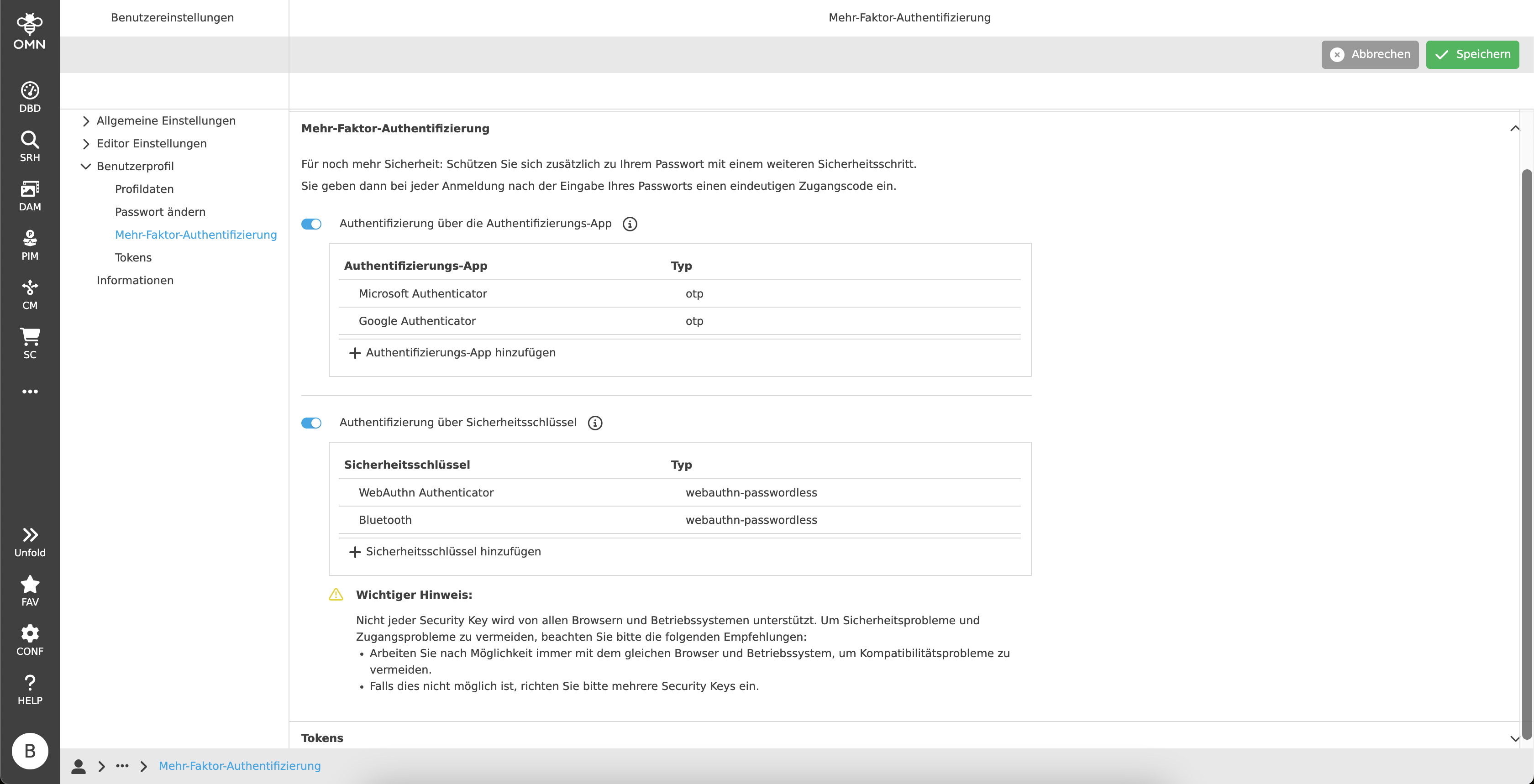

Wenn die Einrichtung erfolgreich war, wird der Benutzer wieder auf die Seite mit den Benutzereinstellungen weitergeleitet und findet die registrierte Authentifizierungs-App in der Tabelle.

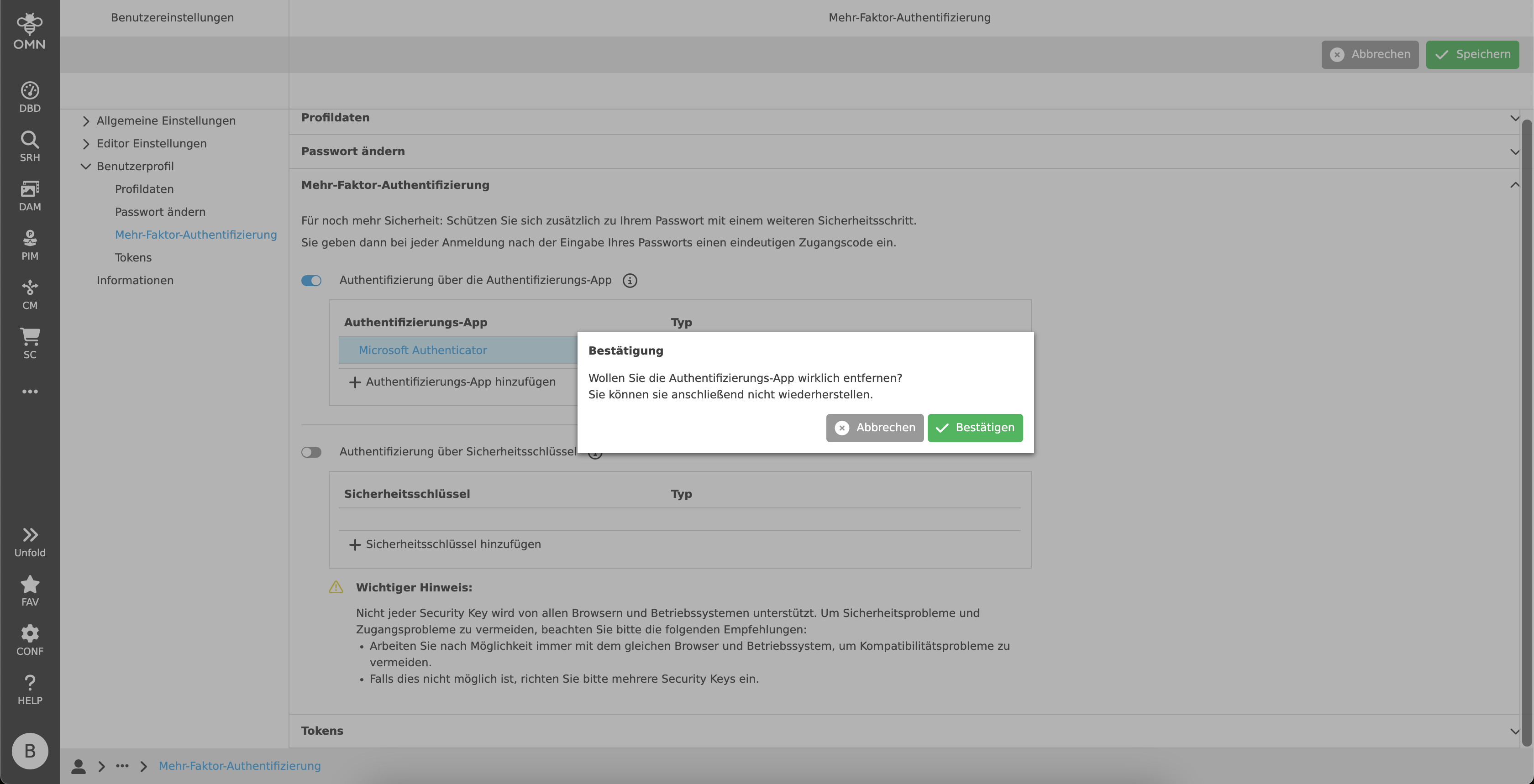

Die Tabelle bietet die Möglichkeit, eine registrierte Authentifizierungs-App zu löschen. Dazu muss der Benutzer den Mauszeiger über die Tabellenzeile bewegen, woraufhin ein Löschen-Icon erscheint. Wenn er auf dieses Icon klickt, wird die App entfernt.

Achtung! Sie kann nicht wiederhergestellt werden und muss von Anfang an neu registriert werden.

Wenn eine Authentifizierungs-App aktiviert ist, wird der Benutzer bei der nächsten Anmeldung nach der 2FA-Verifizierung gefragt.

|

Manchmal schlägt das OTP bei der Registrierung oder Anmeldung fehl. In den meisten Fällen liegt dies an einer Zeitdifferenz zwischen dem Smart Device und dem Server, da das OTP zeitbasiert ist. In diesem Fall sollte der Benutzer die Zeiteinstellungen überprüfen. |

Authentifizierung über Sicherheitsschlüssel

Die zweite Zwei-Faktor-Authentifizierungsmethode „Sicherheitsschlüssel“ basiert auf dem FIDO2-Standard, der biometrische Authentifizierung unterstützt. Der Nutzer muss über einen Hardware-Sicherheitsschlüssel (z.B. YubiKey) oder ein Endgerät verfügen, das Sicherheitstechnologie auf Hardwareebene unterstützt (z.B. MacOS Touch ID, Fingerabdruck, etc.).

|

Nicht jeder Sicherheitsschlüssel wird von allen Browsern und Betriebssystemen unterstützt. Um Sicherheitsprobleme und Zugriffsprobleme zu vermeiden, sollte der Benutzer immer mit demselben Browser und Betriebssystem arbeiten. Alternativ ist es empfehlenswert, mehrere Sicherheitsschlüssel einzurichten. |

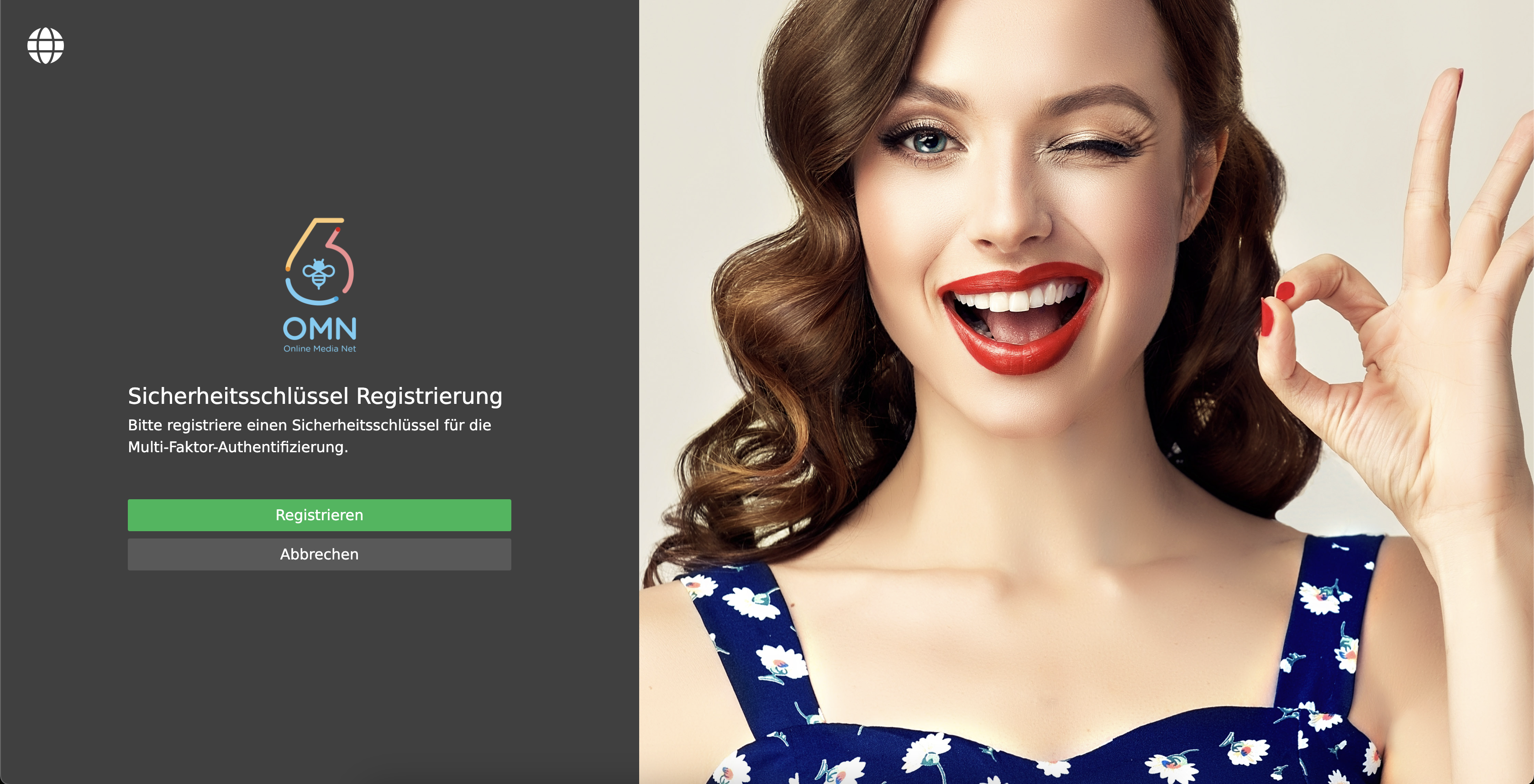

Um einen Sicherheitsschlüssel zu registrieren, muss der Benutzer auf den Button „Sicherheitsschlüssel hinzufügen“ in der Tabelle klicken.

Danach wird er auf die Seite „Sicherheitsschlüssel Registrierung“ weitergeleitet.

Diese Seite ist im Allgemeinen wie die Seite „Einrichtung der Authentifizierungs-App“ aufgebaut, mit dem Unterschied, dass die linke Seite nur das OMN-Logo, eine Willkommensnachricht und einen Button zum „Registrieren“ oder „Abbrechen“ enthält.

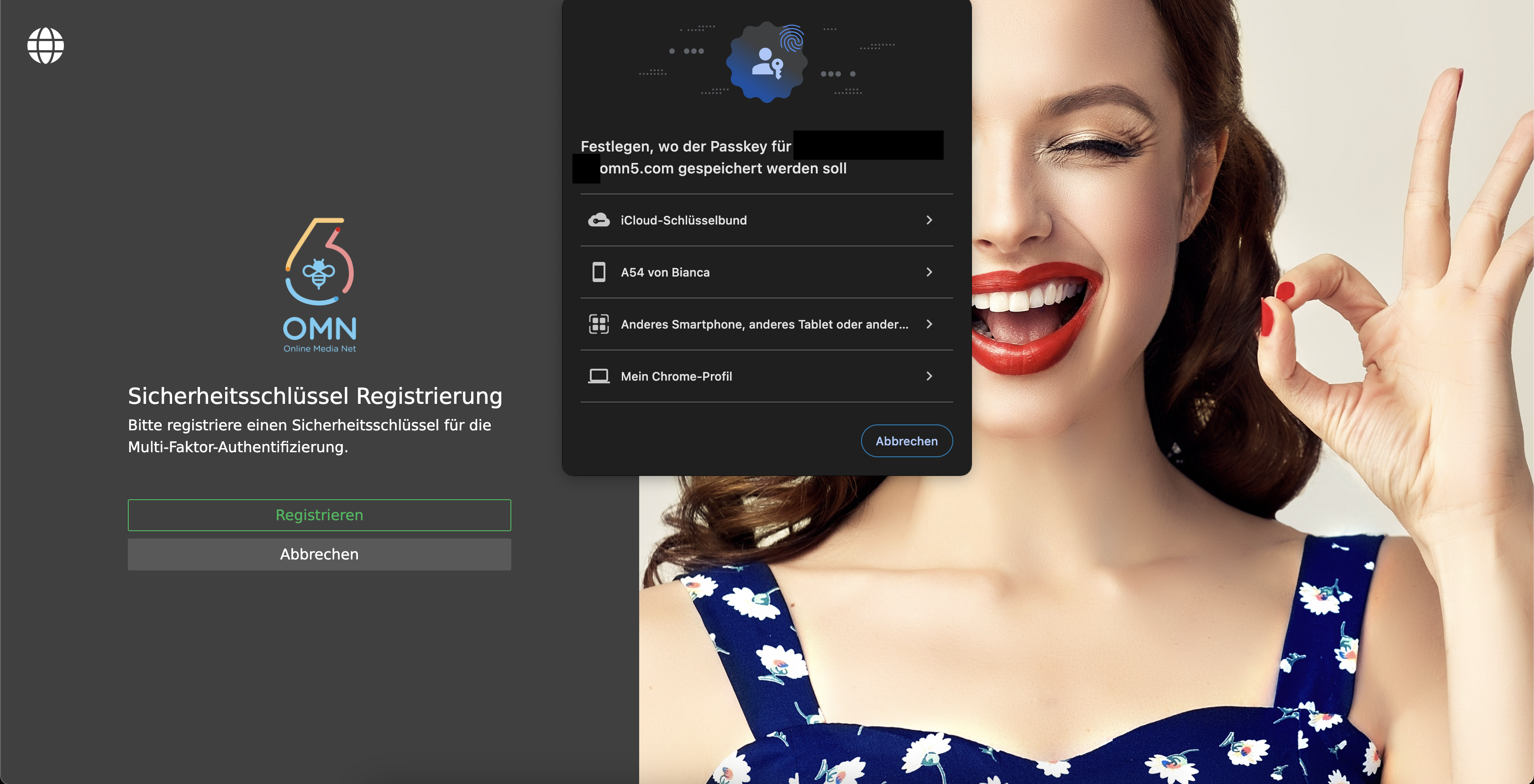

Durch Klicken auf den Button „Registrieren“ erscheint ein Browser-Pop-up. Wie bereits erläutert, kann jeder Browser unterschiedliche Sicherheitsschlüsseloptionen haben.

Der Benutzer muss die Anweisungen befolgen, um den gewünschten Sicherheitsschlüssel zu registrieren.

Weitere Informationen gibt es unter Passkey-Konfiguration.

| Es ist möglich, mehrere Sicherheitsschlüssel einzurichten. |

Wenn die Registrierung erfolgreich war, wird der Benutzer wieder auf die Seite mit den Benutzereinstellungen weitergeleitet und findet den registrierten Sicherheitsschlüssel in der Tabelle.

Die Tabelle bietet die Möglichkeit, einen registrierten Sicherheitsschlüssel zu löschen. Dazu muss der Benutzer den Mauszeiger über die Tabellenzeile bewegen, woraufhin ein Löschen- Icon erscheint. Wenn er auf dieses Symbol klickt, wird der Schlüssel entfernt.

Achtung! Er kann nicht wiederhergestellt werden und muss von Anfang an neu registriert werden.

Wenn der Bereich Sicherheitsschlüssel aktiviert ist, wird der Benutzer bei der nächsten Anmeldung zur 2FA-Verifizierung aufgefordert.

Einrichtung mehrerer Authentifizierungs-Apps und Sicherheitsschlüssel

Grundsätzlich ist es möglich, gleichzeitig mehrere Apps und Sicherheitsschlüssel zu registrieren.

Im Login kann dann zwischen einer dieser Optionen gewählt werden.

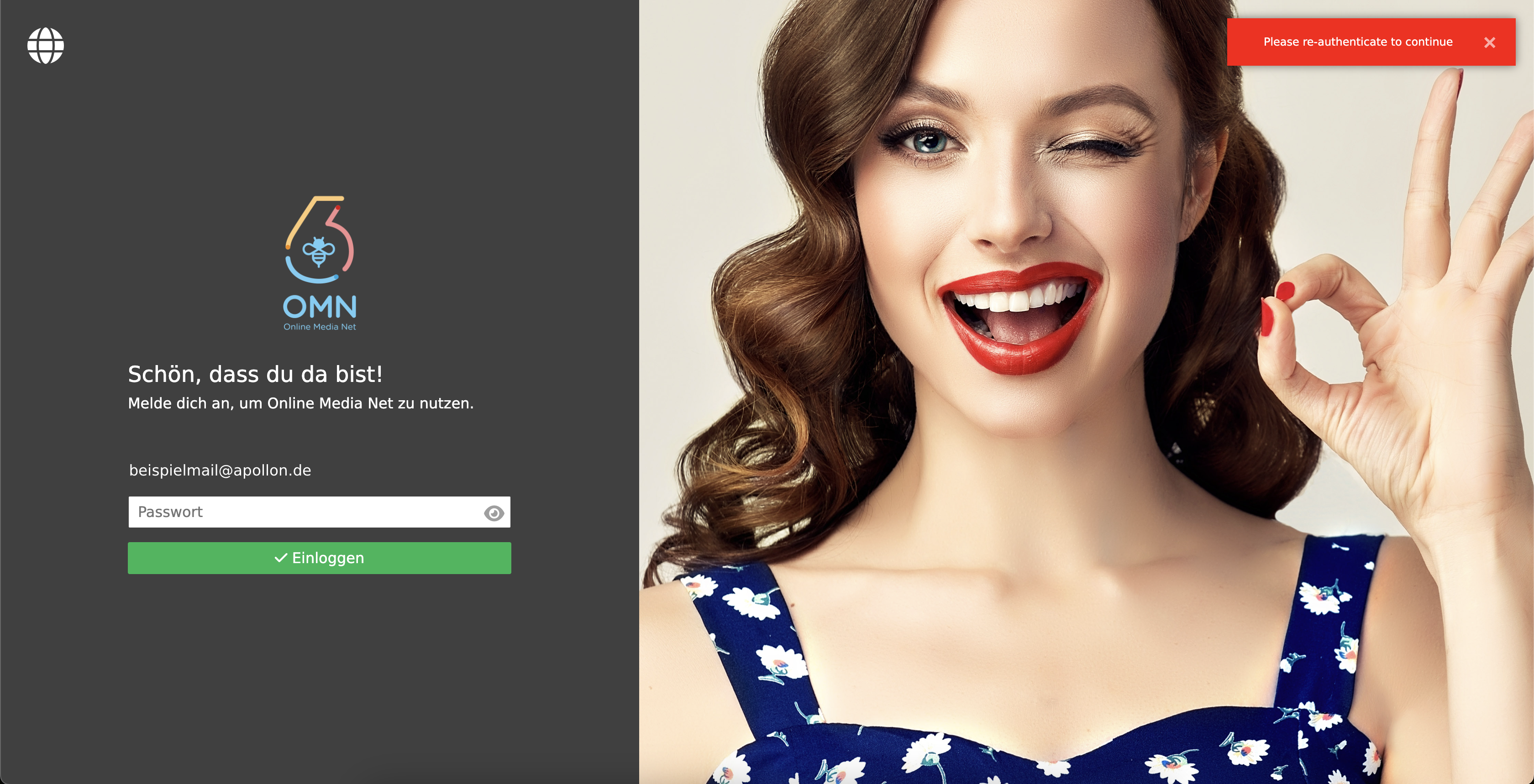

Re-Authentifizierung

Wenn sich der Benutzer im MFA-Bereich oder in einem Registrierungsprozess befindet und längere Zeit nichts tut, kann bei der nächsten Aktion (z. B. Hinzufügen eines Sicherheitsschlüssels) eine Seite zur erneuten Authentifizierung mit einer Fehlermeldung erscheinen.

In diesem Fall soll sichergestellt werden, dass kein unberechtigter Dritter Änderungen an der Authentifizierungsmethode vornehmen kann.

Der Benutzer muss sein Passwort eingeben und kann dann wie gewohnt weiterarbeiten.

MFA zurücksetzen

Aus bestimmten Gründen (z. B. wenn der Nutzer sein Smart Device oder den Sicherheitsschlüssel verloren hat) möchte der Nutzer die 2FA zurücksetzen.

Wenn der Benutzer noch in der Lage ist, die Seite mit den Benutzereinstellungen zu erreichen, kann er einfach die Authentifizierungsmethode löschen und eine neue erstellen.

Wenn nicht, muss der Benutzer den Administrator kontaktieren, um sie von der Keycloak-Administrationskonsole aus zurückzusetzen.

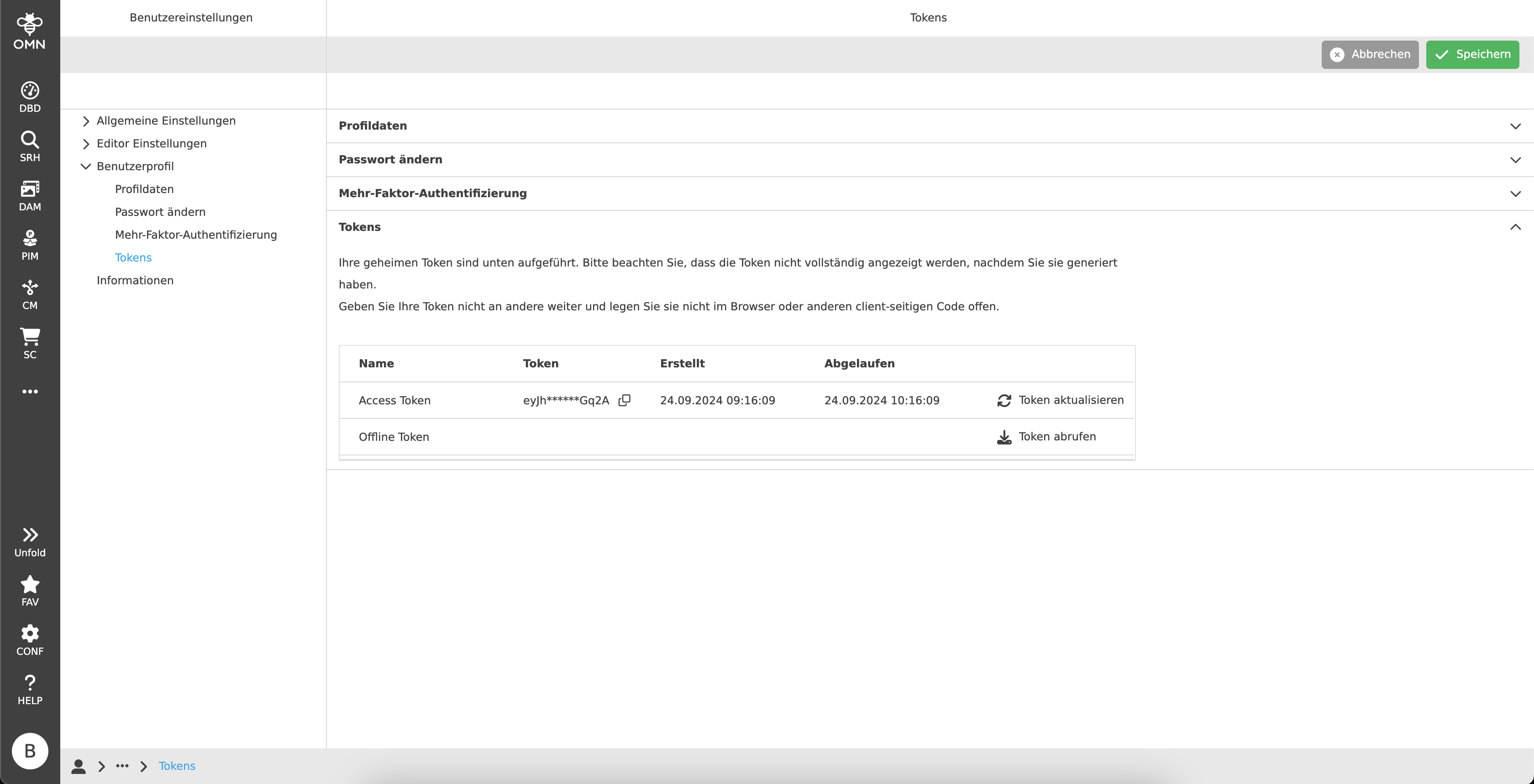

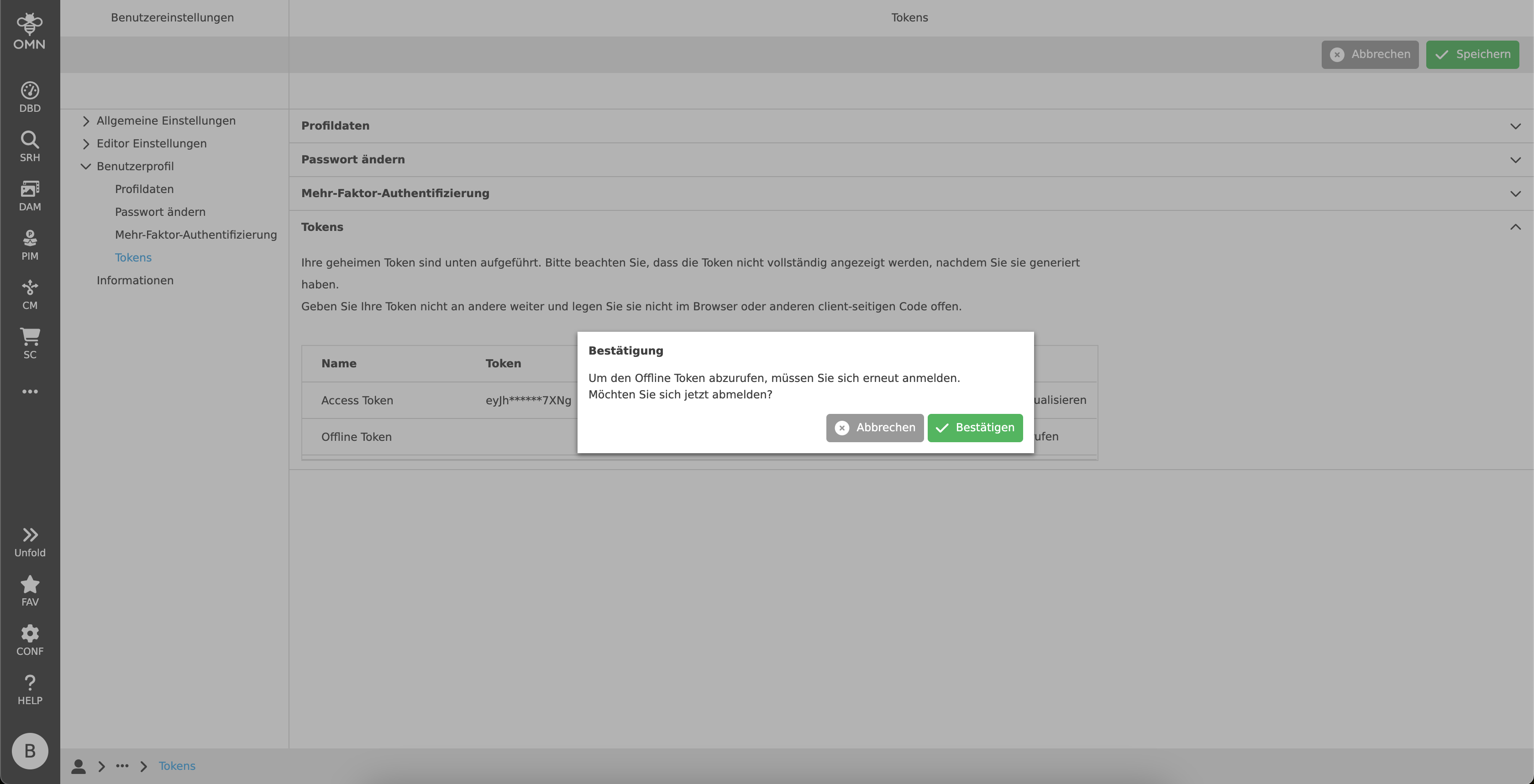

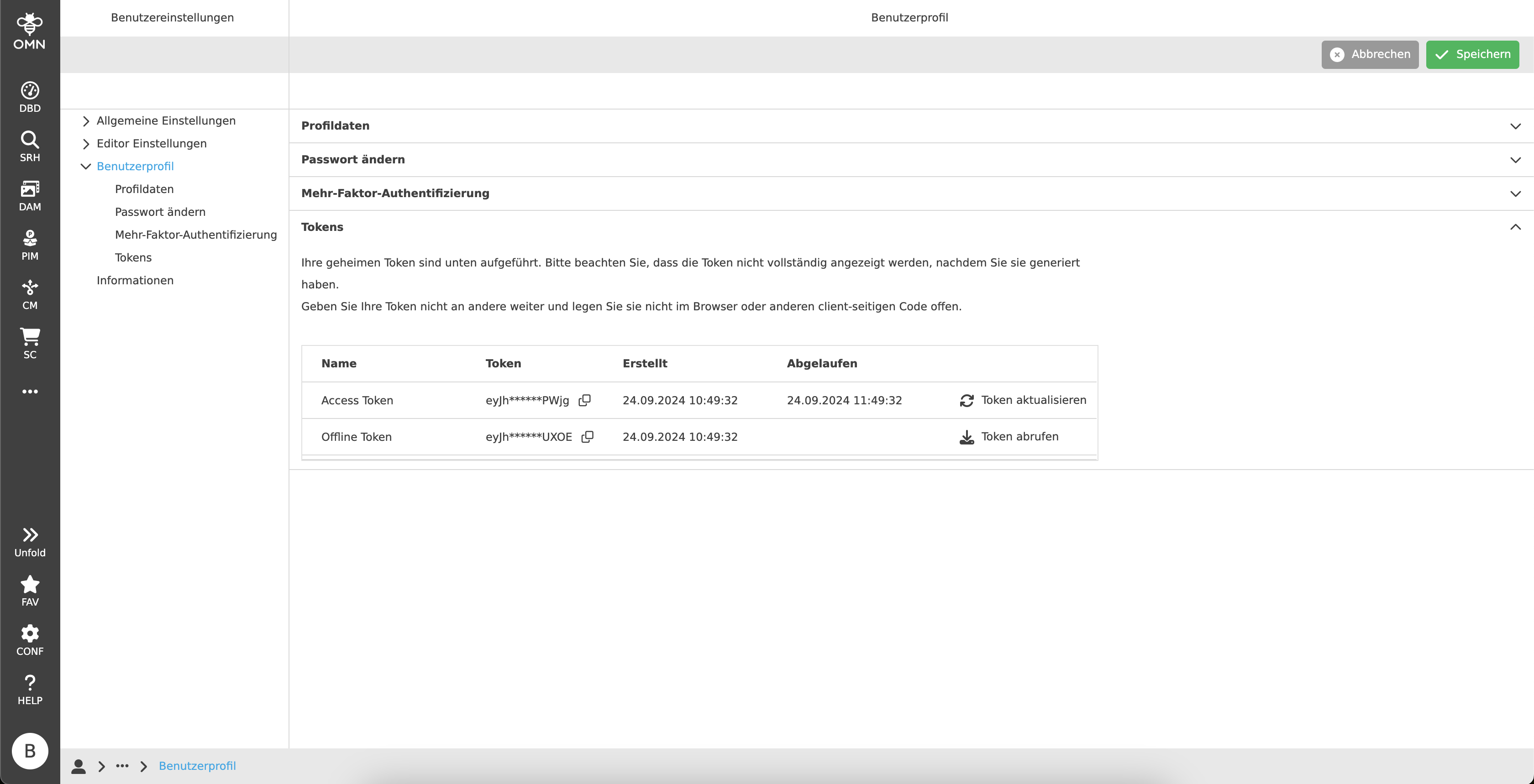

Tokens

Im Abschnitt „Tokens“ kann der Nutzer die Tokens für den API-Zugang abrufen.

Es gibt zwei Arten von Tokens, die zur Authentifizierung des Benutzers beim Zugriff auf die API verwendet werden können.

Access Token

Dieser Token wird vom Keycloak-Server ausgestellt und kann für den direkten Zugriff auf die API verwendet werden.

Der Benutzer kann einen neuen Zugangstoken erhalten, indem er auf „Token aktualisieren“ klickt oder den gesamten Token mit dem Button „Kopieren“ kopiert.

Der Token läuft nach einer bestimmten Zeitspanne ab, derzeit nach einer Stunde.

| Wenn sich der Benutzer bei OMN abmeldet, wird der Access Token ungültig und kann nicht mehr verwendet werden. |

Offline Token

Für den Langzeitzugang sollte der Benutzer den Offline Token verwenden.

Der Offline Token ist ein spezieller Aktualisierungs-Token und kann nicht für den direkten Zugriff auf die API verwendet werden, aber er kann zum Abrufen des Zugriffstokens verwendet werden.

Um den Offline Token zu erhalten, muss der Benutzer auf den Button „Token abrufen“ klicken.

Danach muss sich der Benutzer erneut anmelden.

Der Offline Token wird in der Spalte „Token“ angezeigt, nachdem der erneute Anmeldevorgang abgeschlossen ist. Er kann kopiert und an einem sicheren Ort gespeichert werden. OMN wird den Token nicht beibehalten und ihn nach dem Ausloggen nicht wieder anzeigen.

Der Offline Token läuft nach einer bestimmten Zeitspanne ab, derzeit nach 30 Tagen. In dieser Zeit kann der Benutzer den alten Offline Token gegen einen neuen austauschen.